Seguridad empresarial

Protección comprobada

Protección y detección de primer nivel que detiene el ransomware conocido o nuevo y los ataques avanzados.

Facilidad de uso

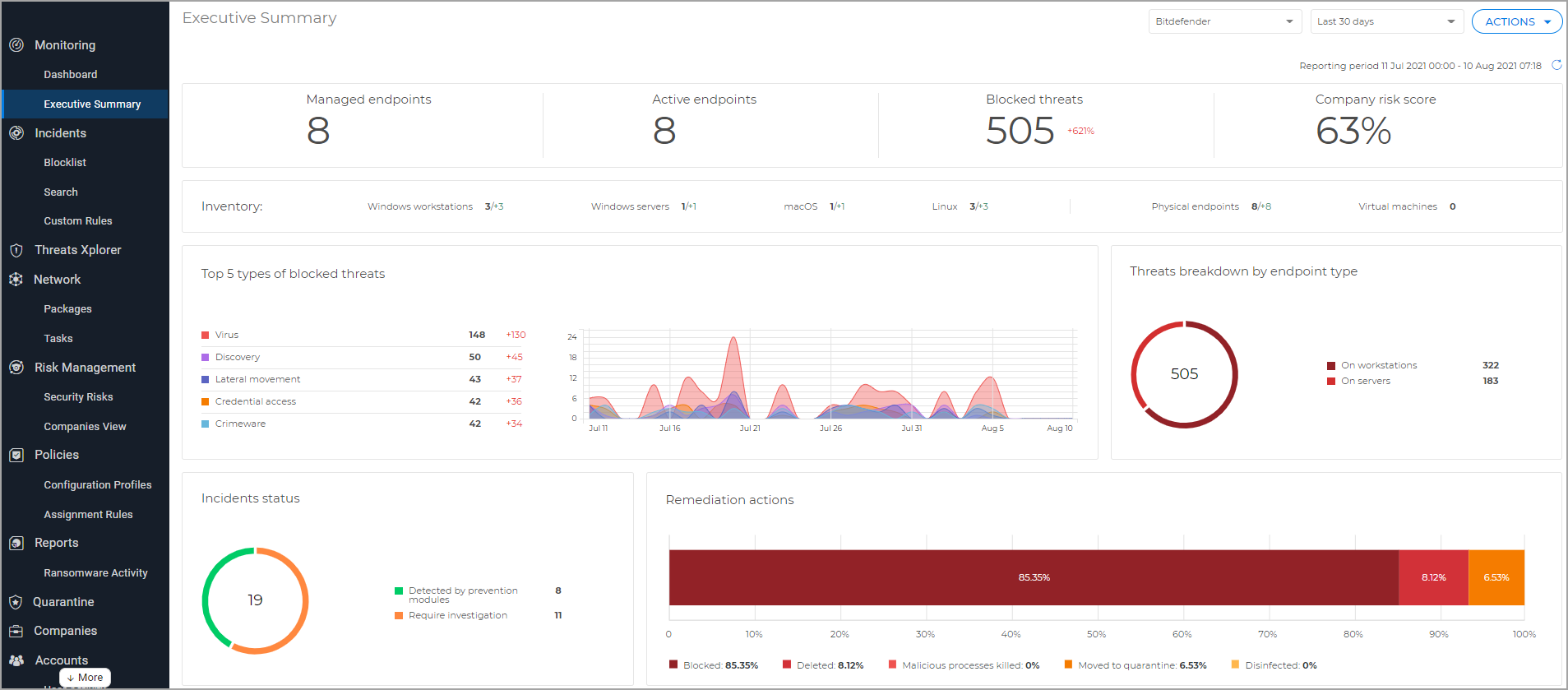

Una consola de administración integrada y centralizada que proporciona una vista de panel único para todos los componentes de administración de seguridad.

Visibilidad y control

Panel de control de riesgos fácil de entender que identifica rápidamente los sistemas, las aplicaciones o los usuarios de alto riesgo y sugiere acciones correctivas relevantes.

Maximice la seguridad y simplifique la protección de endpoints

Protección multicapa

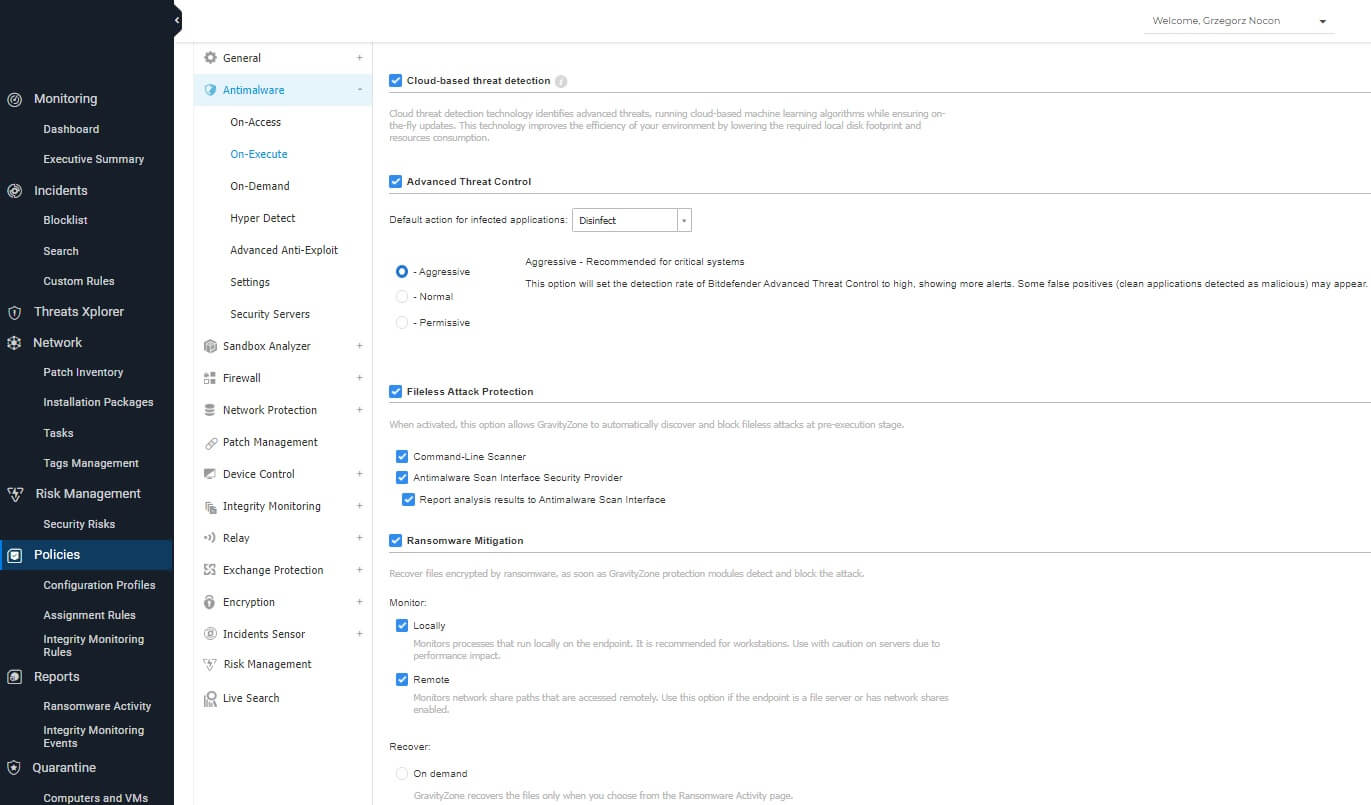

Business Security utiliza capacidades de prevención, detección y bloqueo de primer nivel. Emplea técnicas probadas de aprendizaje automático, análisis de comportamiento y monitoreo continuo de procesos. Cuando se detecta una amenaza, se toman medidas inmediatas, incluidas las terminaciones de procesos, la cuarentena y la reversión de cambios malintencionados.

Prevención y mitigación de ransomware

Ransomware Mitigation emplea tecnologías de detección y corrección para proteger los datos contra los ataques de ransomware. Tanto si el ransomware es conocido como nuevo, identificamos los intentos de cifrado anormales y bloqueamos el proceso de inmediato. Posteriormente, restaura los archivos de las copias de seguridad a su ubicación original.

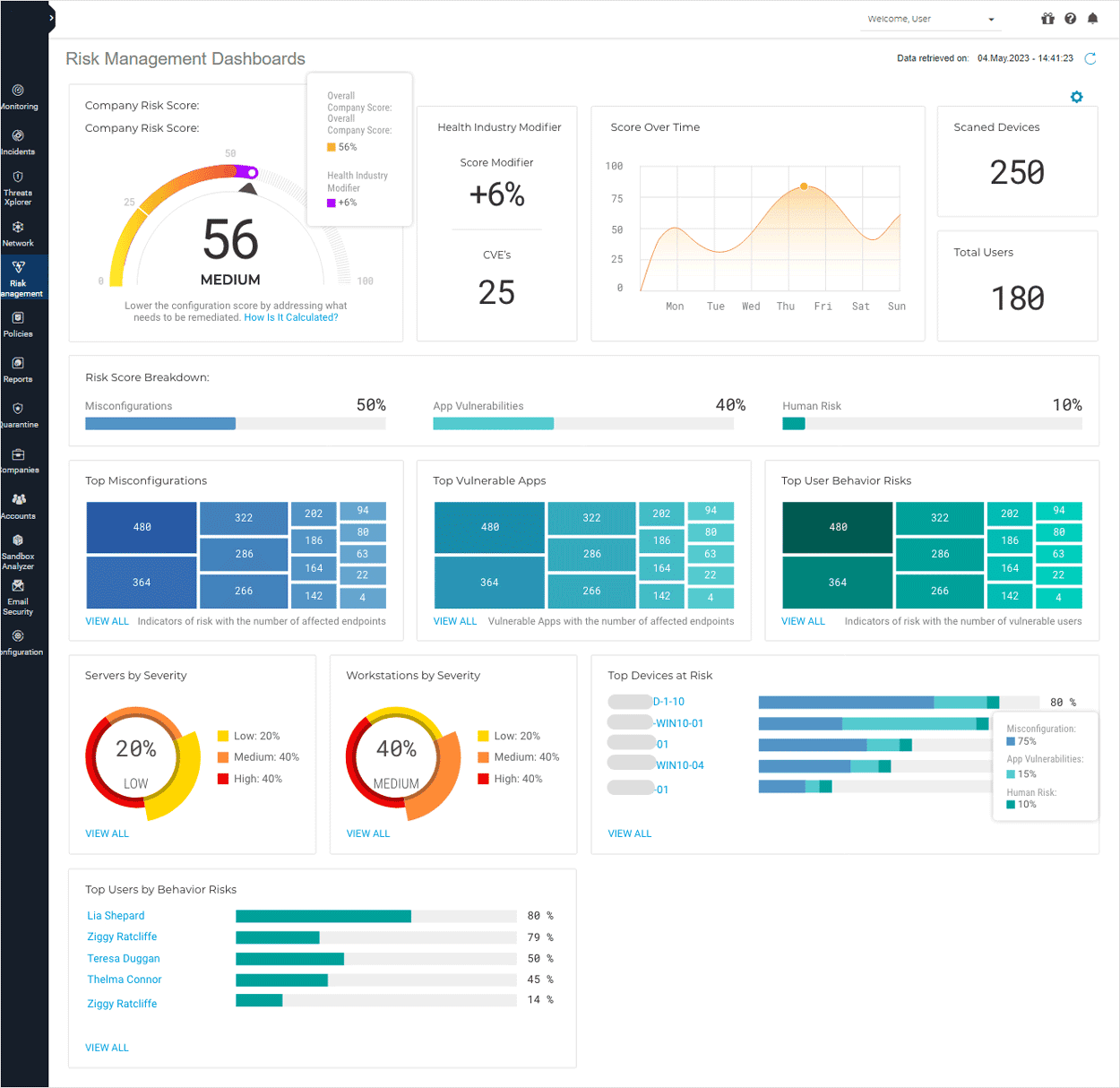

Gestión de riesgos

Business Security mejora visiblemente su postura de seguridad y sigue un enfoque basado en el riesgo recomendado por los principales marcos de seguridad. El módulo de gestión de riesgos reduce la exposición y endurece el área expuesta de los endpoints al descubrir y priorizar el comportamiento riesgoso de los usuarios, el sistema operativo y las configuraciones incorrectas del software.

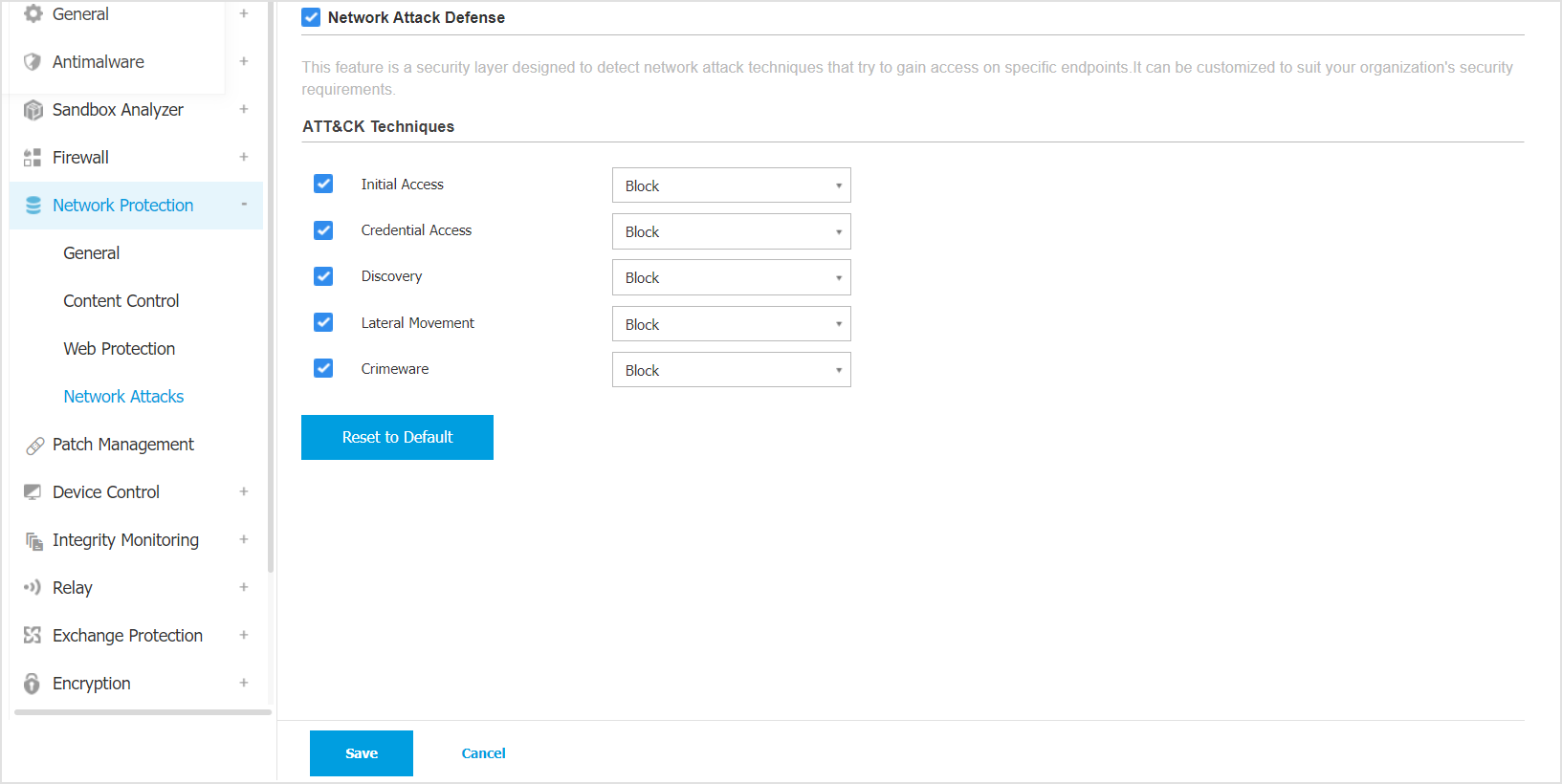

Defensa contra ataques de red

Comprueba el tráfico entrante, saliente y lateral y protege contra ataques basados en la red, como ataques de fuerza bruta, escaneos de puertos, ladrones de contraseñas, movimiento lateral y muchos más mediante el uso de múltiples capas de seguridad. Esta es una capa importante que puede proteger contra los ataques basados en la red, deteniéndolos de forma temprana y automática.

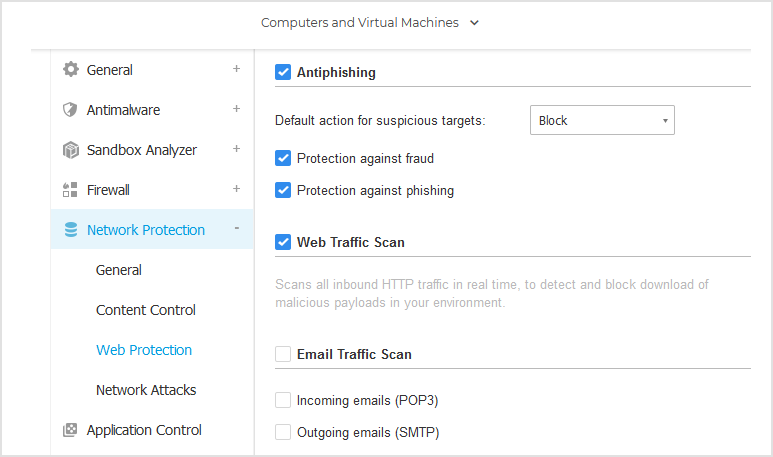

Control y filtrado web y de contenido

Previene las amenazas basadas en la web de forma temprana, antes de que pueda comenzar un ataque, y reduce los riesgos y el potencial de una violación de seguridad. El módulo de control de contenido de Business Security escanea el tráfico web (incluido SSL) y bloquea sitios web, archivos, scripts e intentos de phishing maliciosos conocidos y desconocidos. Permite restringir el acceso de los usuarios a ciertas aplicaciones, sitios o categorías web y evitar la divulgación no autorizada de datos confidenciales en función de reglas definidas.

Gestión centralizada, panel único

Business Security cuenta con una única consola de administración integrada que proporciona una vista para todos los componentes de administración de seguridad. Los eventos de ciberseguridad se rastrean, gestionan y automatizan fácilmente, lo que elimina la necesidad de servidores dedicados, mantenimiento adicional o más personal de TI.

¿Por qué elegir Business Security?

Business Security aborda las principales amenazas de ciberseguridad, como el ransomware, el phishing, los exploits de día cero y los ataques dirigidos. También le ayuda a cumplir con la normativa y a superar desafíos como el personal de TI limitado y las brechas de experiencia.

Protección y detección de primer nivel

_____________

Nuestro socio ocupa el primer lugar con más frecuencia que cualquier otro proveedor en las principales pruebas independientes de prevención y detección.

Protección de nivel empresarial simplificada

_____________

Protección multicapa que combina múltiples técnicas de aprendizaje automático, análisis de comportamiento y supervisión continua de los procesos en ejecución para mantenerse al día con las últimas amenazas.

Gestión unificada de la seguridad

_____________

Business Security ofrece una plataforma unificada para todos los dispositivos, incluidos ordenadores de sobremesa, portátiles y servidores físicos y virtuales, con la opción de gestión en la nube o en las instalaciones.

Preguntas frecuentes

Ideal para empresas que buscan una seguridad de endpoints asequible y fácil de administrar, Business Security está diseñada para proteger a organizaciones pequeñas y medianas, cubriendo cualquier número de servidores de archivos, equipos de escritorio, portátiles y máquinas físicas o virtuales.

Sí, con solo unos pocos clics, puede obtener una prueba GRATUITA de Business Security. Para continuar utilizando los servicios, debe comprar un plan de suscripción paga antes de que finalice el período de prueba.

Le proporcionamos licencias y también puede agregar licencias adicionales, en cualquier momento que las necesite. Si necesita protección para más endpoints, solo tiene que ponerse en contacto con nosotros.

Business Security protege escritorios y servidores, físicos o virtuales. Consulte los requisitos específicos del sistema a continuación.

Configurar e instalar la solución Business Security es extremadamente sencillo; no se necesitan conocimientos avanzados de seguridad informática. Sin embargo, podemos configurar en la mayoría de las situaciones o descargar nuestra guía de inicio rápido para obtener instrucciones detalladas para instalaciones tanto en la nube como en las instalaciones.

Fortalezca aún más cualquiera de sus soluciones de seguridad de endpoints y disfrute de una mayor protección mediante la superposición de cualquiera de estas soluciones de seguridad avanzadas:

· Seguridad del correo electrónico para proteger a los usuarios de correo electrónico de su empresa de las principales amenazas de correo electrónico, en varios proveedores de correo electrónico (Office365, Gmail, Exchange y más)

· Gestión de parches para mantener el sistema operativo Windows y las aplicaciones actualizadas y protegidas.

· Cifrado de disco completo para proteger los datos que residen en sus terminales.

· Security for Mobile para proteger los dispositivos iOS, Android y ChromeOS contra las últimas amenazas móviles.

Especificaciones / Requisitos del sistema

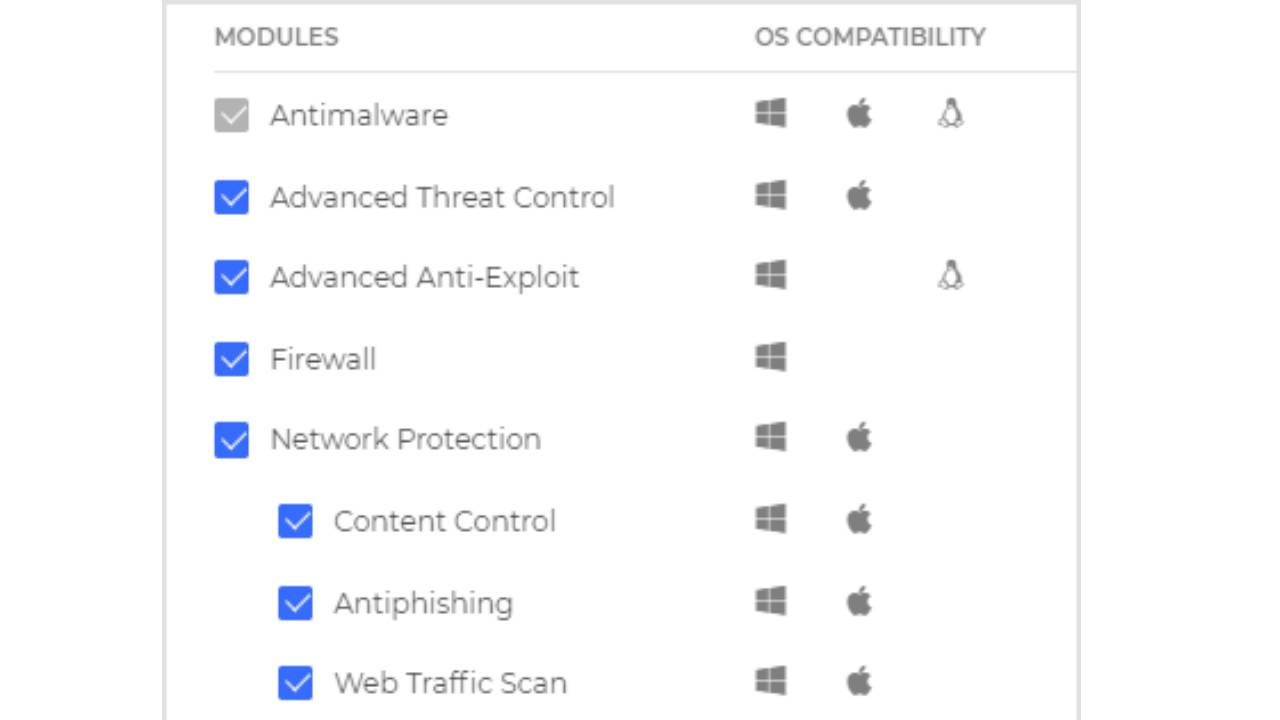

Los módulos y las funciones están disponibles en todas las versiones de los sistemas operativos compatibles, según cada tipo de punto final (Windows, Linux o macOS).

Mínimo: CPU de un solo núcleo de 2,4 GHz Recomendado: CPU Intel Xeon de varios núcleos de 1,86 GHz o más rápida

Memoria: RAM libre mínima: 512 MB RAM libre recomendada: 1 GB Espacio en el disco duro: 1,5 GB de espacio libre en el disco duro

Control Center se entrega como un dispositivo virtual y está disponible en los siguientes formatos:

OVA (compatible con VMware vSphere, View)

XVA (compatible con Citrix XenServer, XenDesktop, VDI-in-a-Box)

VHD (compatible con Microsoft Hyper-V)

Es posible que se proporcione soporte para otros formatos y plataformas de virtualización a pedido.